要深入理解ERC777,必须先认识其依赖的底层协议:ERC1820。

你可以将ERC1820理解为一个以太坊上的“公共电话簿”或“接口注册中心”。它的核心作用是,允许任何地址(无论是普通钱包账户还是智能合约)在这个公共注册表中声明:“我支持某某接口,并且具体的实现逻辑由另一个特定的合约地址负责”。

核心工作原理解析

核心数据结构:注册表通过一个核心的映射

mapping(address => mapping(bytes32 => address)) internal interfaces来记录信息。其含义是:地址A的某个接口,由地址B来实现。应用价值:这带来巨大的灵活性。例如,一个代币持有者(地址A)可以将自己

tokensToSend(发送前)的钩子函数逻辑,委托给一个独立的、功能更复杂的合约(地址B)去执行。

正是基于这个灵活的“委托-执行”机制,ERC777才得以实现其强大的可扩展性,允许发送方和接收方在转账前后插入自定义逻辑。

🚀 核心特性:超越ERC20的ERC777代币标准

ERC777标准在完全兼容ERC20的基础上,引入了两项革命性的设计。

1. 操作员模型:更灵活的资产管理

ERC777引入了“操作员”的概念,这比ERC20的简单授权(approve)更强大、更精细。

默认操作员:在代币合约创建时设定的全局操作员,默认有权管理所有用户的代币。

普通操作员:由单个代币持有者亲自授权的操作员,仅能管理该持有者的资产。

关键机制:每个代币持有者都是自己的操作员。普通用户有权撤销默认操作员对自己的权限,从而在便利性与自主控制权之间取得平衡。

2. 钩子函数:可编程的转账逻辑

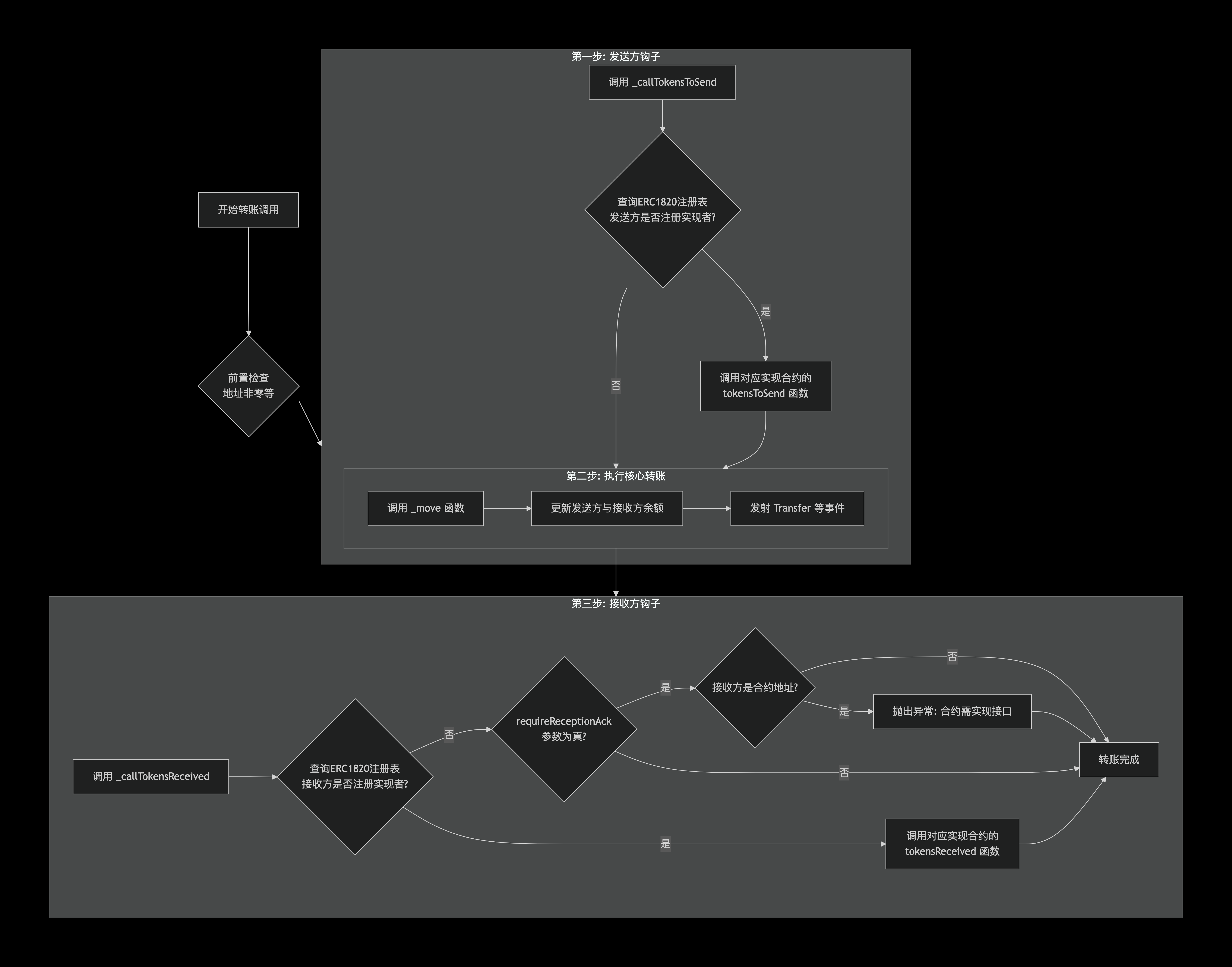

这是ERC777最核心的创新。通过ERC1820注册表的支持,它允许在转账的关键节点插入自定义代码(钩子函数):

tokensToSend钩子:在代币从发送方余额中扣除之前被调用。发送方可以在此进行条件检查(如收费、记录等)。tokensReceived钩子:在代币增加到接收方余额之后被调用。接收方可以在此触发自动操作(如质押、兑换等)。

这使得代币转账从一个简单的结果,变成了一个可编程、可交互的流程,为自动化金融应用打开了大门。

⚙️ 工作机制:深入转账流程的每一步

ERC777的核心转账函数(如 send, operatorSend, transfer)都遵循一个精心设计的时序逻辑,下图清晰地展示了这一过程:

与ERC20的兼容性说明

为了确保与现有生态的完全兼容,ERC777通过继承IERC20接口来实现。其 transfer 和 transferFrom 函数本质上是上述流程的“简化版”包装:

transfer函数内部调用_send,但不允许传递userData,并且对接收方合约是否实现钩子函数的要求较为宽松。transferFrom函数同样内置了授权检查,确保了与ERC20钱包和交易所的无缝对接。

⚠️ 安全警示:强大的钩子与潜在的重入风险

能力越大,责任越大。ERC777钩子函数带来的可编程性,也引入了最主要的安全风险——重入攻击。

风险点分析

攻击者可以部署一个恶意的钩子函数实现合约。例如,在 tokensReceived 函数中,再次递归调用代币合约的 transfer 函数。由于此时合约的余额状态可能尚未完全更新(采用“检查-生效-交互”模式不当),可能导致余额计算错误,从而重复转出代币。

历史教训与防护建议

著名的“Uniswap/Lendf.M 黑客事件”正是利用了类似机制的重入漏洞。作为开发者,必须采取以下防护措施:

严格遵守 Checks-Effects-Interactions 模式:在任何外部调用(如调用钩子函数)之前,务必先完成所有状态变量的更新(如更新余额)。

使用重入锁:引入一个状态变量(如

nonReentrant修饰符),确保关键函数在同一时刻不能被重复进入。审慎审计钩子逻辑:对任何来自

tokensToSend或tokensReceived的实现合约的代码保持警惕,并进行严格审计。

💎 总结

ERC777绝非ERC20的简单升级,而是一次理念上的革新。它通过操作员模型提升了资产管理的灵活性,并通过基于ERC1820的钩子函数将代币转账转化为可编程的金融事件流。

然而,这种强大功能也带来了复杂性和新的安全挑战,尤其是重入攻击风险。因此,虽然ERC777代表了更先进的代币标准,但在采用时,必须对其机制有深刻理解并实施严格的安全实践。